La tarde del 29 de enero representantes del Gobierno de México ofrecieron una conferencia de prensa para hablar de la filtración de datos de periodistas, de las que les contamos hace unos días.

La explicación de lo que pasó apunta a que entraron al sistema de preproducción, que no fue un hackeo, que la dirección IP en España y demás. Pero ¿qué dijeron? Bueno pues nos acercamos a un experto para que nos explicara en español lo que dicen que pasó.

Le hicimos algunas preguntas en específico que nos saltaron de la conferencia de prensa del Gobierno y por acá les contamos lo que nos explicó. Jair Garrido Martell es Web Developer.

¿Por qué dicen que no fue un hackeo a la base de datos?

Si bien popularmente el significado de hackeo o hacker se asocia con algo negativo, la descripción de su concepto está relacionado con una persona experta en el manejo de computadoras, que se ocupa de la seguridad de los sistemas y de desarrollar técnicas de mejora.

Ya si enfocamos la plática al ámbito de la seguridad informática, el término se refiere entonces a las entradas remotas no autorizadas por ejemplo, a servidores.

Las autoridades afirman que no fue un hackeo porque no se vulneró el sistema de seguridad de la plataforma de registro de prensa, sino que alguien usó una cuenta existente (usuario y contraseña), entró al sistema de pre-producción y descargó los archivos.

Señalan que tampoco se trata de una filtración de datos porque no se trató de un trabajador que entró, bajó los datos y los publicó. O bueno, hasta ahora eso no se ha comprobado.

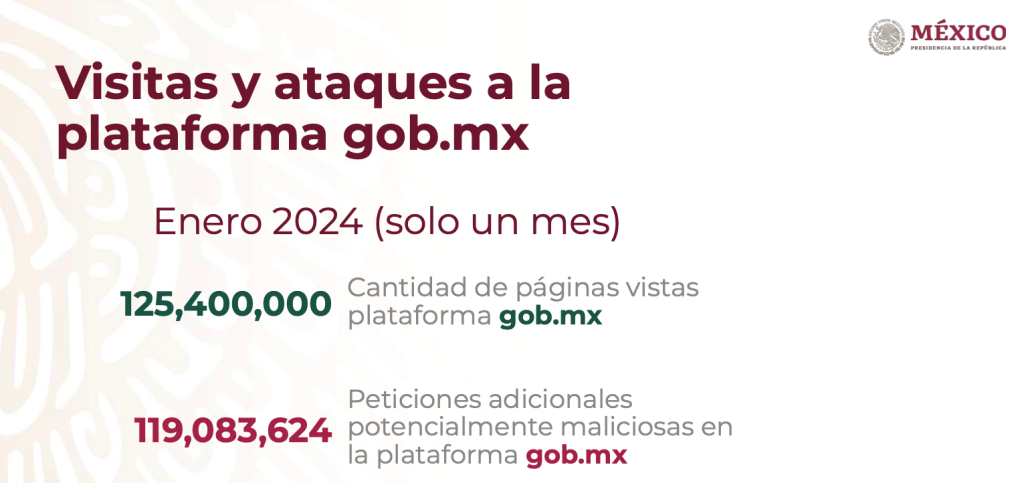

De acuerdo con los datos de SEGOB, en lo que va del mes de enero de 2024 se registraron más de 119 millones de “peticiones adicionales potencialmente maliciosas” en la plataforma del Gobierno de México gob.mx.

¿A qué se refieren con que entraron al sistema de pre producción?

De acuerdo con la conferencia, quien o quienes entraron de manera ilegal lo hicieron solo al sistema de pre producción. El ¿qué?

Jair Garrido nos explica que el sistema o entorno de pre producción, también conocido como staging, es un lugar (digámoslo así) que tiene una configuración exactamente igual a la que existe en el aplicativo, el servidor que sí está publicado y el que todos visitan.

La diferencia es que pre-producción es un entorno de pruebas, como un simulador, ahí los programadores o desarrolladores pueden hacer ensayos de lo que sea antes de ‘lanzarlas al público’.

A este servidor, es importante aclarar, solo pueden acceder usuarios en un nivel de programador o desarrollador. Según presidencia, solo 3 personas tenían acceso.

¿Qué es el aplicativo al que no entraron?

Si el servidor de pre producción suele ser un espejo del servidor público, “el aplicativo es el servidor que está live, el servidor al que acceden todos y donde vive el sitio final que todos pueden ver en internet“, señala el experto.

Y acá hay que hacer una observación: si bien dicen que accedieron solo al servidor de pre producción para afirmar que no tuvieron acceso a toda la información, usualmente el pre producción es una copia espejo de lo que tienes en el aplicativo.

Claro que si la información está actualizada o no depende de cuando se haya sincronizado, pero el pre producción sigue teniendo información de producción o del aplicativo.

“Si pudieron entrar al pre producción es porque conocen el sistema y saben cómo acceder a las bases de datos, pa’pronto“, nos explica Garrido.

¿Y qué onda con la IP en España?

Esta es otra cosa interesante. Las autoridades afirman que la IP que se rastreó desde la que se hizo el ingreso y la bajada de información se ubica en España, el país al otro lado del charco.

La cosa es que “es bien fácil cambiar tu IP“, comenta Jair, incluso hay programas gratuitos para hacerlo y se llaman VPN.

Y ¿la IP con qué se come? Una dirección IP (dirección de protocolo de internet) es, digamos, una serie de números asignados a cada dispositivo que se conecta a una red informática o a internet.

Estas direcciones, como si fueran las que aparecen en el INE, identifican y diferenciándooslos a los millones de dispositivos en línea. De esta forma se puede rastrear cuando algo se hace con cierto dispositivo.

Estas direcciones IP te conectan a los sitios web que visitaste, los correos, videos, descargas, ingresos y demás. Por eso las autoridades ubican el ingreso ilegal y la descarga de datos desde España, aunque bien podría no haber ocurrido desde allá.

Un poco de contexto sobre la filtración de datos de periodistas de la mañanera

Si todo esto te agarró en curva y no sabes muy bien de qué chihuahuas hablan en Presidencia, por acá te dejamos un bello resumen de todo el despiporre.

Bueno, todo estalló la tarde del viernes 26 de enero pasado. Alguien publicó en redes sociales que en un foro de internet se había publicado una base de datos de Presidencia con información de cientos de periodistas.

Por acá buscamos el foro, encontramos el archivo y en efecto, a disposición de todos estaban las INE, fotos y demás documentos de identificación de casi 300 periodistas que se registraron para cubrir las conferencias mañaneras desde Palacio Nacional.

Y claro, esto es muy grave porque en el INE aparecen las direcciones, el CURP, firmas y demás datos demasiado sensibles de decenas de periodistas mexicanos e incluso extranjeros.

El INAI se enteró y pidió a Presidencia un informe sobre lo ocurrido en un periodo de 72 horas, que se cumplieron el lunes 29 de enero. Además puso a disposición de los periodistas afectados un formato y correo electrónico para presentar una denuncia ante el organismo de transparencia.

Llegó el esperado lunes después de un fin de semana de incertidumbre y, obviamente, cuestionaron al presidente Andrés Manuel López Obrador sobre lo ocurrido y lo que se haría para remediarlo.

El mandatario afirmó que todo había sido un hackeo, que había de dos (falló el sistema de seguridad o fueron muy buenos hackeando) y que sus adversarios como tienen mucho dinero pueden contratar “a los delincuentes en esta materia de más especialidad en el mundo“.

Luego, por la tarde, anunciaron una conferencia de prensa especial para hablar del tema, en la que estuvo presente la secretaria de Gobernación (Luisa María Alcalde), el vocero de Presidencia (Jesús Ramírez Cuevas), el coordinador de Estrategia Digital Nacional (Carlos Emiliano Calderón Mercado) y el subsecretario de Derechos Humanos (Félix Arturo Medina Padilla).

De lo primero que explicaron fue que no se trató de una filtración ni un hackero, sino una extracción ilegal de información. Explicaron que la información fue extraída del sistema desde el 22 de enero pero se dieron cuenta hasta que todo estalló en redes sociales, 4 días después.

Y se arrancaron lo que explicamos más arriba: que no entraron a las bases de datos de Presidencia, que no hackearon el sistema sino que entraron al sistema de pre producción con el usuario de una persona que ya no trabaja en el Gobierno desde una IP en España.

Eso sí, afirmaron que son solo 3 personas las que tienen acceso a la base de datos de acreditación de prensa y que de esas, solo una persona ya no trabaja aquí. Pero no pueden dar nombres por las investigaciones.

¿Cuáles son las medidas de protección para los periodistas afectados?

Las autoridades explican que en total se extrajo la información de 263 periodistas, aunque en la base de datos había registradas 309 personas.

Se trata de 186 credenciales de elector con el domicilio completo, 63 pasaportes mas uno ilegible, dos currículums, una licencia de Estados Unidos, una CURP y 10 documentos que expidió el Instituto Nacional de Migración. Además de 4 fotografías con el nombre del periodista.

Entonces ¿de qué manera van a proteger a los periodistas cuyos datos fueron expuestos?

La secretaria de Gobernación afirmó que pusieron a disposición de los afectados el Mecanismo de Protección de Periodistas y Defensores de Derechos Humanos.

El subsecretario explicó que ya se comunicaron con los afectados desde el viernes 26 de enero y que las medidas de protección se analizarán por cada caso, de ser necesarias. Además de que quienes ya cuentan con un plan de protección, recibirán un reforzamiento.

Afirman que van a presentar las denuncias penales correspondientes para dar con el o los responsables, pero que por el momento se cerraron todos los accesos a la aplicación de reproducción, se cambiaron las contraseñas de acceso para todos los usuarios, se dio de baja el sitio afectado, se realizó el bloqueo geográfico para el “ambiente productivo” y se revisó que las bases de datos no fueron afectadas.